Spoofing: qué es y cómo protegerte de este ciberataque

Si te preguntas: spoofing, ¿qué es?, realmente nos alegramos. Porque quizás eso signifique que no has sido víctima de unos de los ciberataques más habituales en los últimos años. Por si acaso, te ponemos sobre aviso y te damos algunos consejos de ciberseguridad al respecto.

¿Qué es el spoofing?

El spoofing o suplantación de identidad es una técnica habitual de ciberataque. Este suplanta identidades con el fin de acceder a datos personales o cometer estafas tras inducir a las víctimas a revelar información confidencial.

Cómo funciona el spoofing

La persona atacante o hacker suplanta una identidad o se hace pasar por otra persona, entidad (por ejemplo, Seguridad Social, Inspección de Trabajo, la DGT…), empresa (energéticas, aseguradoras, etc.), web o dispositivo de confianza. Su objetivo es engañar a la víctima para que revele información sensible, descargue archivos maliciosos o realice acciones beneficiosas para el atacante, por ejemplo, un pago.

El incremento de fraudes de este tipo ha sido notable en los últimos años, debido en gran medida a una cada vez mayor digitalización de la actividad de empresas, administraciones y ciudadanía.

Tipos de spoofing

Existen diversos tipos de spoofing respecto a la forma en que la persona ciberdelincuente sustrae los datos:

Spoofing de correo electrónico

El o la atacante falsifica la dirección de correo electrónico para que parezca que proviene de una fuente confiable. Se relaciona con el phishing y trata que la víctima haga clic en enlaces maliciosos o proporcione información confidencial. También existe spoofing por SMS.

Spoofing de IP

Conlleva una manipulación de la dirección IP para que parezca que el tráfico proviene de una fuente confiable y engañar así a los sistemas de seguridad de la red. Se utiliza especialmente para acceder a sistemas privados.

Spoofing de DNS

Conlleva una manipulación del sistema DNS para redirigir el tráfico a sitios maliciosos. Por ejemplo, un usuario o usuaria podría intentar acceder a un sitio bancario legítimo o a un comercio electrónico y ser redirigido a un sitio fraudulento que roba sus credenciales.

Spoofing de GPS

Es empleado para engañar a dispositivos con GPS y enviar coordenadas falsas, lo que puede tener consecuencias graves en términos de seguridad.

Spoofing de llamadas telefónicas

El número de teléfono de la persona atacante se disfraza para que parezca el de un contacto legítimo, como un banco o un conocido. Esto se utiliza para obtener información privada o realizar fraudes.

Cómo protegerse del spoofing

Cada tipo de spoofing requiere métodos específicos de protección. Sin embargo, existen prácticas comunes a todos ellos que podemos adoptar para protegernos frente a esta amenaza digital:

Medidas preventivas para usuarios individuales

Existen muchas medidas y herramientas que podemos tomar en consideración. La mayoría están puestas a disposición de la ciudadanía desde la Oficina de Seguridad del Internauta (OSI). Pero, en el caso del spoofing, resultan especialmente importantes dos de ellas:

- Uso de autenticación multifactor: se trata de añadir varias capas de seguridad adicionales con el fin de reducir el riesgo de accesos no autorizados.

- Verificación de fuentes y remitentes: ignorar aquellos contactos por parte de remitentes desconocidos es el primer paso para evitar este tipo de ciberataques. Ante la duda, siempre podemos contactar nosotros y nosotras mismas con dicha fuente antes de ejecutar ninguna acción que comprometa la seguridad de nuestros datos.

Otras que no deberías pasar por alto son: mantener sistemas y dispositivos actualizados, revisar y proteger las redes Wi-Fi, no utilizar las de carácter público si no están protegidas, adoptar contraseñas robustas y llevar a cabo la ocultación del SSID. Todas estas actuaciones, fáciles de llevar a cabo, pueden ayudar a mitigar los riesgos de spoofing y reducir las probabilidades de sufrir un ataque de suplantación de identidad.

Estrategias para empresas

Diversos organismos públicos brindan claves sobre cómo proteger a tanto a la ciudadanía como a las empresas de un ataque de spoofing. Dos de las más importantes son:

- Implementación de protocolos de seguridad avanzados: Por ejemplo, mediante el uso de la firma digital o cifrado en los correos electrónicos para autenticar nuestras comunicaciones o la adopción de un diagnóstico de riesgos.

- Formación y concienciación del personal: Llevar a cabo un plan formativo frente a la ciberdelincuencia del que tomen parte todas las personas involucradas en la actividad empresarial. Y que sea de carácter periódico.

Otras de las actuaciones que podemos tomar en cuenta, recomendadas por INCIBE, son:

- Comprobar siempre la dirección del remitente y evitar a los remitentes desconocidos.

- Prestar atención a redacciones deficientes o mensajes alarmantes que incitan a la urgencia.

- No proporcionar jamás por estas vías datos personales o confidenciales.

- Evitar pulsar en enlaces o descargar archivos de correos electrónicos que no conocemos.

- Utilizar herramientas de seguridad como filtro antispam.

- Comprobar que la página web a la que accedemos es una conexión segura. Es decir, cuenta con un certificado SSL y conexión https.

- Proteger el router frente a conexiones remotas.

- Mantener los equipos actualizados a la última versión del software.

- Utilizar contraseñas robustas y diferentes para cada servicio, modificarlas regularmente o activar un doble factor de autenticación.

- Descargar aplicaciones o software solo oficiales.

Importancia de la concienciación sobre el spoofing

Conocer este tipo de delitos es el primer paso para permanecer alerta. Para ello, se debe invertir, tanto desde las empresas como desde las entidades públicas, en:

- Educación continua sobre amenazas cibernéticas: Comunicando su existencia, forma de proceder, riesgos y cómo evitarlos.

- Rol de las instituciones en la prevención del spoofing: Dejando claro el rol de las administraciones al respecto. Es decir, a quién podemos acudir en busca de asesoramiento, qué recursos pone la administración a nuestra disposición frente a la ciberdelincuencia y qué organismos pueden ayudarnos en caso de sufrir un ciberataque de este tipo.

La protección contra el spoofing exige estrategias específicas y buenas prácticas que ayuden a reducir el riesgo de cualquier tipo de amenaza.

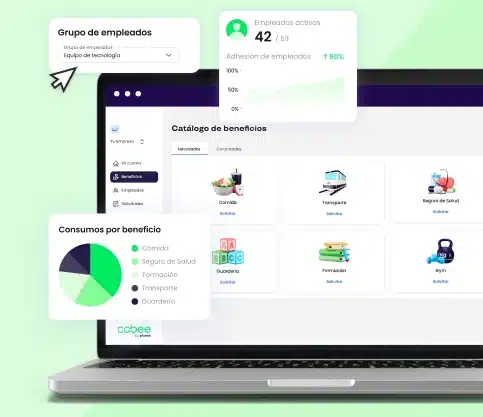

Con los planes de beneficios y la retribución flexible de Cobee tu empresa mejorará la motivación de tu equipo

Descubre cómo mejorar la vida de tu equipo con Cobee. Reúnete con nuestro equipo